Descripción del producto

Descripción del producto

Presentación personalizada de la situación global: tiene cuatro módulos principales: percepción de la situación integral, percepción de la situación de activos, percepción de la situación de alerta y percepción de la situación de amenaza, y visualiza y muestra información de manera integral. Se pueden personalizar diversas formas de visualización de datos y diseño de interfaz de acuerdo con la atención, para que los usuarios puedan comprender claramente la situación de Seguridad.

Características funcionales

Características funcionales

Presentación personalizada de la situación global:Tiene cuatro módulos principales: percepción de situación integral, percepción de situación de activos, percepción de situación de alerta y percepción de situación de amenaza, y visualiza y muestra información de manera integral. Se pueden personalizar diversas formas de visualización de datos y diseño de interfaz de acuerdo con la atención, para que los usuarios puedan comprender claramente la situación de Seguridad.

Presentación personalizada de la situación global:Tiene cuatro módulos principales: percepción de situación integral, percepción de situación de activos, percepción de situación de alerta y percepción de situación de amenaza, y visualiza y muestra información de manera integral. Se pueden personalizar diversas formas de visualización de datos y diseño de interfaz de acuerdo con la atención, para que los usuarios puedan comprender claramente la situación de Seguridad.

Gestión de activos industriales:Para los diferentes tipos de activos en el entorno de gestión de activos industriales, se lleva a cabo una gestión unificada, se muestran los detalles de los activos no gestionados, se gestiona el Estado de los activos y, al mismo tiempo, se pueden agrupar los activos para facilitar la búsqueda y gestión de activos por parte de diferentes usuarios; A través del descubrimiento de la red de activos, los activos del mismo segmento de red se combinan, lo que facilita el descubrimiento, búsqueda y localización de activos.

Gestión de activos industriales:Para los diferentes tipos de activos en el entorno de gestión de activos industriales, se lleva a cabo una gestión unificada, se muestran los detalles de los activos no gestionados, se gestiona el Estado de los activos y, al mismo tiempo, se pueden agrupar los activos para facilitar la búsqueda y gestión de activos por parte de diferentes usuarios; A través del descubrimiento de la red de activos, los activos del mismo segmento de red se combinan, lo que facilita el descubrimiento, búsqueda y localización de activos.

Control de la información del host:Admite ver la información básica como la utilización de la cpu, la utilización de la memoria, la utilización del disco, la lista de software, la lista de parches y la lista de procesos, y puede emitir políticas por lotes.

Control de la información del host:Admite ver la información básica como la utilización de la cpu, la utilización de la memoria, la utilización del disco, la lista de software, la lista de parches y la lista de procesos, y puede emitir políticas por lotes.

Gestión de la base de referencia del equipo:Se puede verificar el cumplimiento de los requisitos básicos de configuración de estaciones operativas, estaciones de ingenieros, servidores, middleware y equipos de red, proporcionar datos de vulnerabilidad para la evaluación de riesgos e informar a los usuarios de situaciones anormales.

Gestión de la base de referencia del equipo:Se puede verificar el cumplimiento de los requisitos básicos de configuración de estaciones operativas, estaciones de ingenieros, servidores, middleware y equipos de red, proporcionar datos de vulnerabilidad para la evaluación de riesgos e informar a los usuarios de situaciones anormales.

Los dispositivos de Red industrial son perfectamente compatibles:A través de la investigación y el desarrollo continuos y la inversión en el campo de la seguridad de la red industrial, ha sido compatible con la mayoría de los equipos de producción, equipos de red y equipos de Seguridad en el entorno industrial dominante.

Los dispositivos de Red industrial son perfectamente compatibles:A través de la investigación y el desarrollo continuos y la inversión en el campo de la seguridad de la red industrial, ha sido compatible con la mayoría de los equipos de producción, equipos de red y equipos de Seguridad en el entorno industrial dominante.

Restaurar la trazabilidad del comportamiento de ataque:A través del seguimiento en tiempo real para percibir la situación actual del ataque cibernético, asociar y registrar el tiempo del ataque, la IP de la fuente del ataque, la IP del objetivo, el tipo de ataque, el modo de ataque, la ruta del ataque y otra información, monitorear en tiempo real la etapa actual del ataque del atacante y restaurar la ruta del ataque.

Restaurar la trazabilidad del comportamiento de ataque:A través del seguimiento en tiempo real para percibir la situación actual del ataque cibernético, asociar y registrar el tiempo del ataque, la IP de la fuente del ataque, la IP del objetivo, el tipo de ataque, el modo de ataque, la ruta del ataque y otra información, monitorear en tiempo real la etapa actual del ataque del atacante y restaurar la ruta del ataque.

Análisis de asociación inteligente de inteligencia de amenazas:Al acoplar los datos proporcionados por fabricantes de inteligencia de amenazas de terceros para realizar análisis de asociación de inteligencia de amenazas maliciosas como ip, nombres de dominio y urls, se alertan oportunamente de los riesgos de Seguridad que enfrenta la red.

Análisis de asociación inteligente de inteligencia de amenazas:Al acoplar los datos proporcionados por fabricantes de inteligencia de amenazas de terceros para realizar análisis de asociación de inteligencia de amenazas maliciosas como ip, nombres de dominio y urls, se alertan oportunamente de los riesgos de Seguridad que enfrenta la red.

Percepción integral de amenazas desconocidas:A través de una variedad de atributos de seguridad, como el comportamiento de ataque cibernético, la difusión de código malicioso, el Estado de distribución de vulnerabilidades y los riesgos sistémicos importantes, se evalúa exhaustivamente la situación de Seguridad de toda la red. A través de la minería profunda y otras tecnologías para analizar las amenazas potenciales de los datos reportados, extrayendo características de comportamiento anormal para analizar y comparar con el registro original, se perciben amenazas de Seguridad desconocidas de una manera integral.

Percepción integral de amenazas desconocidas:A través de una variedad de atributos de seguridad, como el comportamiento de ataque cibernético, la difusión de código malicioso, el Estado de distribución de vulnerabilidades y los riesgos sistémicos importantes, se evalúa exhaustivamente la situación de Seguridad de toda la red. A través de la minería profunda y otras tecnologías para analizar las amenazas potenciales de los datos reportados, extrayendo características de comportamiento anormal para analizar y comparar con el registro original, se perciben amenazas de Seguridad desconocidas de una manera integral.

La base de datos de huellas dactilares industriales cubre completamente:Casi 1000 huellas dactilares de equipos de control industrial de más de 200 fabricantes, como siemens, Schneider y honeywell, están incorporadas.

La base de datos de huellas dactilares industriales cubre completamente:Casi 1000 huellas dactilares de equipos de control industrial de más de 200 fabricantes, como siemens, Schneider y honeywell, están incorporadas.

Valor del cliente

Valor del cliente

Destaca la relación input - output:En la etapa inicial, se construyó rápidamente una plataforma de percepción de la situación a bajo costo y baja mano de obra, y luego se amplió y actualizó sin problemas, mejorando continuamente la calidad de los datos, la capacidad de análisis y la eficiencia de la investigación y el juicio.

Destaca la relación input - output:En la etapa inicial, se construyó rápidamente una plataforma de percepción de la situación a bajo costo y baja mano de obra, y luego se amplió y actualizó sin problemas, mejorando continuamente la calidad de los datos, la capacidad de análisis y la eficiencia de la investigación y el juicio.

Plataforma de capacidades de seguridad:El proceso de análisis y la experiencia de una sola persona se pueden solidificar gradualmente en reglas de análisis de plataforma, empoderando a la Organización y al equipo.

Plataforma de capacidades de seguridad:El proceso de análisis y la experiencia de una sola persona se pueden solidificar gradualmente en reglas de análisis de plataforma, empoderando a la Organización y al equipo.

Orientación y evaluación eficaces del trabajo de seguridad:El análisis dinámico de datos basado en amenazas y activos proporciona una orientación clara sobre las prioridades de despliegue del trabajo de seguridad actual y realiza un seguimiento continuo y evaluación de la eficiencia y las tendencias del trabajo de Seguridad.

Orientación y evaluación eficaces del trabajo de seguridad:El análisis dinámico de datos basado en amenazas y activos proporciona una orientación clara sobre las prioridades de despliegue del trabajo de seguridad actual y realiza un seguimiento continuo y evaluación de la eficiencia y las tendencias del trabajo de Seguridad.

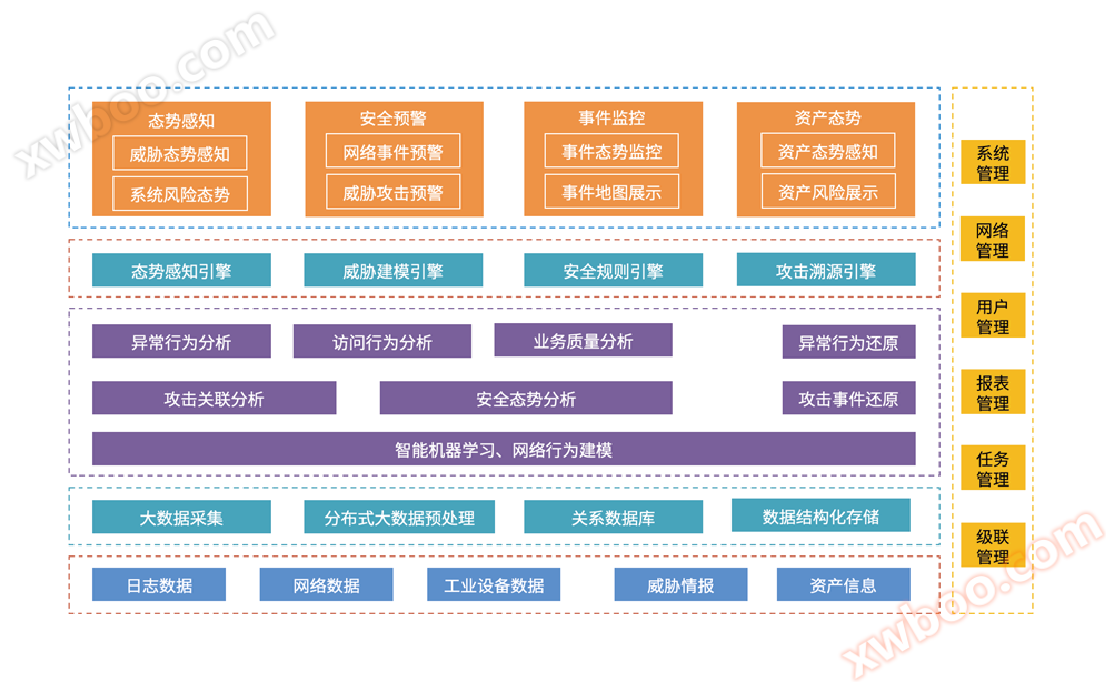

Arquitectura de la plataforma

Arquitectura de la plataforma